Transparenzhinweis – Beitrag mit Unterstützung von KI erstellt

Phishing war lange vor allem ein Spiel mit Massenmails, schlechten Übersetzungen und auffälligen Links. In den vergangenen Tagen verdichten sich jedoch Hinweise auf eine neue Eskalationsstufe: Betrugsangriffe, die Telefonanrufe mit dynamisch gesteuerten Phishing-Seiten verbinden und dadurch selbst zusätzliche Sicherheitsabfragen aushebeln können. Sicherheitsforscher berichten von Werkzeugen, die Angriffe stark vereinfachen und zugleich professionalisieren. Der Effekt ist eine gefährliche Verschiebung: Nicht mehr technische Schwachstellen stehen im Mittelpunkt, sondern die Echtzeit-Manipulation von Login-Prozessen.

Was aktuell neu ist: Vishing trifft „Live-Phishing“ im Browser

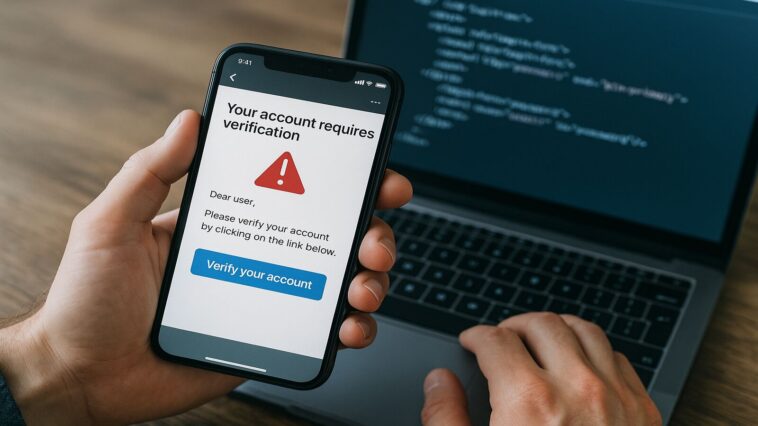

Im Kern geht es um Phishing-Kits, die Voice-Phishing (Vishing) und Web-Phishing so eng verzahnen, dass die Betrugsseite während eines laufenden Telefonats in Echtzeit angepasst wird. Der Angriff startet typischerweise mit Vorarbeit: Täter sammeln Informationen, wählen passende Vorwände und bauen eine täuschend echte Login-Seite, die zu einem genutzten Dienst passt. Dann folgt der Anruf, oft im Stil eines Support- oder Sicherheits-Teams. Während das Gespräch läuft, wird die Zielperson auf die gefälschte Seite gelenkt.

Der entscheidende Unterschied zu klassischen Phishing-Seiten ist die Steuerung „live“: Eingaben werden unmittelbar an die Täter weitergereicht, während im Hintergrund Skripte die angezeigten Inhalte nach Bedarf wechseln. Damit lässt sich der Ablauf eines echten Logins nachstellen, inklusive Zwischenschritten, die sonst als Sicherheitsbarriere gelten.

Warum selbst Zwei-Faktor-Methoden ins Leere laufen können

Viele Sicherheitskonzepte setzen darauf, dass ein gestohlenes Passwort allein nicht ausreicht. Einmalcodes per App, SMS oder Push-Bestätigung sollen verhindern, dass Kriminelle mit abgegriffenen Daten sofort einloggen können. Bei der neuen Methode wird diese Schutzlogik gezielt umgangen, ohne dass dafür ein Gerät gehackt werden muss.

Das funktioniert, weil die Täter den Moment der Sicherheitsabfrage in das Telefonskript integrieren. Die Bestätigung wird nicht „zufällig“ ausgelöst, sondern angekündigt und plausibel erklärt, etwa als notwendiger Schritt zur Wiederherstellung eines Kontos oder zur Abwehr eines angeblichen Angriffs. Gleichzeitig wird die Phishing-Seite so angepasst, dass sie exakt die erwartete Eingabemaske zeigt. Der Einmalcode oder die Push-Bestätigung wird damit zum Bestandteil der Social-Engineering-Regie und verliert seinen Abschreckungseffekt.

Welche Konten besonders im Fokus stehen

Berichte aus der aktuellen Sicherheitsberichterstattung nennen vor allem Identitäts- und Produktivitätskonten sowie Krypto-Plattformen als attraktive Ziele. Der Grund ist naheliegend: Wer Zugriff auf ein zentrales Konto bei großen Anbietern erhält, kann daraus Folgeschäden ableiten, etwa Passwort-Resets bei verbundenen Diensten oder Zugriff auf Cloud-Daten. Bei Krypto-Diensten ist der Anreiz oft direkter, weil Konten unmittelbar monetarisierbar sind.

Die neue Angriffswelle ist damit weniger ein Nischenphänomen als eine Strategie, die auf breite Verwendbarkeit ausgelegt ist. Phishing-as-a-Service-Strukturen und leicht bedienbare Kits senken zudem die Einstiegshürde, was die Menge möglicher Täter erhöht.

Der Kontext: Angriffe auf digitale Infrastruktur nehmen sichtbar zu

Parallel zu den Berichten über neue Phishing-Kits gab es in Deutschland zuletzt auch öffentlich sichtbare IT-Störungen und Cybervorfälle, die verdeutlichen, wie stark digitale Dienste unter Druck stehen. Solche Ereignisse sind nicht automatisch inhaltlich mit Phishing verbunden, zeigen aber die gleiche Grundtendenz: Angriffe werden häufiger, professioneller und zielen zunehmend auf Wirkung in Echtzeit, sei es durch Ausfälle, Verunsicherung oder direkten Betrug.

Welche Gegenmaßnahmen jetzt an Bedeutung gewinnen

Wenn Angriffe vor allem den Anmeldeprozess manipulieren, verschiebt sich die Abwehr in Richtung phishing-resistenter Verfahren. Dazu zählen insbesondere passwortlose oder hardwaregebundene Methoden, bei denen ein Login nicht einfach durch das Weiterreichen eines Codes reproduzierbar ist. Auch organisatorisch wird es wichtiger, Support-Prozesse klar zu definieren: Wer darf anrufen, welche Schritte werden niemals telefonisch verlangt, und wie wird Identität verlässlich geprüft, ohne dass dabei neue Angriffsflächen entstehen?

Technisch können zusätzliche Signale helfen, etwa risikobasierte Erkennung bei ungewöhnlichen Logins, strengere Bindung von Sitzungen an Geräte sowie eine konsequente Trennung von Kommunikationskanälen. Der zentrale Punkt bleibt jedoch: Sobald ein Anruf den Takt vorgibt und der Browser „mitspielt“, muss die Verteidigung den gesamten Ablauf als potenziell kompromittiert betrachten.

Fazit

Die aktuellen Berichte markieren eine klare Entwicklung: Phishing wird weniger statisch und stärker interaktiv. Vishing in Kombination mit live gesteuerten Phishing-Seiten kann Sicherheitsabfragen nicht technisch knacken, aber psychologisch und prozessual aushebeln. Gerade weil die Methode auf Plausibilität, Timing und Echtzeit-Weiterleitung setzt, trifft sie die verwundbarste Stelle vieler Sicherheitskonzepte: den Moment, in dem Menschen eine Anmeldung aktiv bestätigen. Die wirksamste Antwort liegt daher in phishing-resistenter Authentifizierung und in Prozessen, die telefonische „Dringlichkeit“ systematisch entkräften.

Quellen

CHIP: https://www.chip.de/news/cyber-security/betrueger-hatten-es-noch-nie-so-leicht-neue-phishing-methode-umgeht-verifizierung_cd747fbd-1727-4bcf-854f-0f6d945ef120.html

All About Security: https://www.all-about-security.de/neuartige-voice-phishing-kits-ermoeglichen-anpassung-von-phishing-angriffen-in-echtzeit/

WELT (dpa/Netzwelt): https://www.welt.de/newsticker/dpa_nt/infoline_nt/netzwelt/article69970f9280bddfc6bbe3f872/bsi-attacken-wie-bei-der-db-sollen-oft-unsicherheit-schueren.html

GIGA: https://www.giga.de/tech/deutsche-bahn-fuehrt-heimlich-eine-neue-funktion-ein-die-ihr-sofort-aktivieren-solltet–01KH10GWXP9M36YPCJGB4PGE96

„`